Введение в шифрование.

Одна из главных причин,по которой мы защищаем наши компьютеры программами антивирусами, брандмауэрами и другим программным обеспечением ,это для защиты данных от доступа других компьютеров и других пользователей, независимо от их намерений. Мы склонны хранить очень важные данные — такие, как банковские или налоговую информацию — на наших компьютерах, а не в «облаке» просто потому, что мы хотим, чтобы эта информация осталась частной.

Один из способов сохранить эту информацию в секрете является использование встроенного в Windows, разрешения пользователю, который может запретить другим пользователям доступ к вашим персональным данным. Но, если наша учетная запись не имеет пароля, или вы написали его под клавиатурой, безопасность, обеспечиваемая вашему аккаунту становится бессмысленной.

Мы сможем сохранить наши данные от посторонних глаз и другим способом,сохранить данные на съемном носителе,таким как USB флэш-накопитель или внешний жёсткий диск. Единственная проблема с этим методом, мы лишается безопасности и конфиденциальности , если жёсткий диск больше не находится в нашем распоряжении.

Тем не менее, существует альтернативный способ держать свои данные в безопасности и надежности на общем компьютере, внешнем жестком диске, или даже в «облаке». Этот метод называется шифрованием, и он может защитить отдельные файлы глобальной системы связи. На самом базовом уровне, шифрование перестраивает все байты, которые включают данные, и единственный способ поместить данные снова вместе (так называемые расшифровки), нужно знать, как данные были зашифрованы изначально. Многие схемы шифрования защищены паролем и этот пароль помогает определить схему шифрования используемую для шифрования данных. Чем сложнее пароль, тем сильнее будет шифрование .

Вы, вероятно, использовали шифрование много раз, даже не подозревая об этом. Шифрование обычно используется для защиты беспроводных сетей WEP,WPA2/WPA2 ,связи веб-сайта SSL/TSL , а также мобильной связи телефон CMEA . Программное обеспечение шифрования может шифровать данные несколькими способами, но, если вы не знакомы с шифрованием, я покажу вам простой пример.

Этот метод называется перемещающийся. Давайте определимся со словами: . popcor n. Со сдвигом, буквы увеличивается на единицу, так что становится b , b, становится с , С становится D , и так далее. Таким образом, если мы шифровуем слово «попкорн» с использованием метода перемещения, результат будет: qpqdps о. Это так просто, как получается шифрование .

С этой точки зрения, различные методы шифрования становятся все более и более сложными, что затрудняет для пользователей получить доступ к данным защищенным шифрованием. Есть сотни доступных программ шифрования, многие из них бесплатные, а некоторые из стоят сотни тысяч долларов.

Программное обеспечение для шифрования,которое мы будем использовать программу TrueCrypt, которая является бесплатной и с открытым исходным кодом. Что делает TrueCrypt — она не только имеет возможность шифрования отдельных файлов и папок, но, может шифровать весь жесткий диск! Тем не менее, этим не ограничивается её полная функциональность . TrueCrypt также имеет возможность шифровать весь операционные системы, включая возможность даже создавать скрытые операционные системы.

Мы поговорим об этом позже, о её расширенной функциональности. В этом уроке мы остановимся на самых основных функциях TrueCrypt: шифрование отдельных файлов и папок.

Установка TrueCrypt

Для того чтобы использовать TrueCrypt, вы должны сначала установить его.Установка TrueCrypt очень простая. Выполните следующие действия, и вы установите и запустите её в кратчайшие сроки.

- Скачайте TrueCrypt,распакуйте архив, дважды щелкните значок » TrueCrypt 7.1.exe».

- Если выйдет предупреждение UAC,нажмите кнопку «Да».

- Примите условия лицензионного соглашения.

- Выберите вариант «Install» ( в следующей статье я буду обсуждать опцию «Extract» ).

- Установите каталог установки по умолчанию и убедитесь, что все флажки установлены. Нажмите кнопку «Установить».

- Дождитесь установку до конца. Нажмите кнопку «ОК» после завершения установки.

- При появления запроса на чтение Руководство для начинающих в TrueCrypt, вы можете выбрать «Да» или «Нет» в зависимости от того что , вы не хотели бы прочитать руководство в настоящее время или сделайте закладку для будущего чтения. Это руководство должно, служить руководством достойного старта.

- Нажмите кнопку «Готово».

После завершения установки, запустите TrueCrypt, нажав на значок программы ,который установка создаёт на рабочем столе, или, нажав на иконку созданную в меню Пуск.

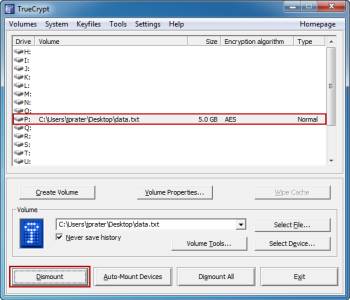

Что я могу сказать о программе TrueCrypt ,программа имеет очень чистый, организованный интерфейс. Большинство функций могут быть доступны только с помощью кнопок в нижней части интерфейса. Список букв диска, в верхней части интерфейса используется для монтажа и демонтажа вашего тома TrueCrypt . По мере необходимости ,я буду рассказывать о некоторых пунктах главного меню.

Создание тома

Для ознакомления с TrueCrypt, давайте сделаем основной том,который будет хранить все файлы и папки внутри одного, зашифрованного файла. Хотя это может показаться небезопасно хранить всё в одном файле,внутри видимых файлов, которые можно просто хранить на рабочем столе, но он также служит целью быть портативным, то есть вы можете переместить файл на другой компьютер или другие средства, позволяющие получить доступ к зашифрованным файлам практически из любого места.

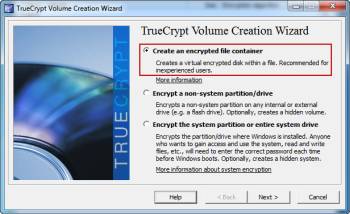

Чтобы начать, нажмите кнопку «Create Volume — Создать том» в нижней части интерфейса. Далее, выберите опцию «Create an encrypted file container — Создать зашифрованный файл-контейнер», а затем кнопку «Next — Далее».

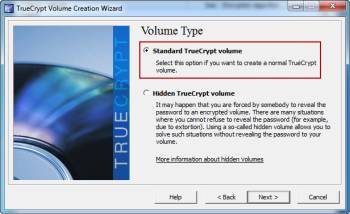

В следующем разделе, вам будет предложено выбрать тип тома. Здесь TrueCrypt показывает свою истинную силу. Вы можете создать два разных типа томов. Первый тип представляет собой стандартный том TrueCrypt . Стандартный объем содержит только один том, защищенный одним паролем. Преимущество этого типа тома , вы должны помнить только один пароль. Второй тип — Скрытый том TrueCrypt . Скрытый раздел состоит из двух отдельных томов защищенных двумя различными паролями. По сути, это стандартный объем второго тома скрытый внутри. Преимущество этого типа тома, если вы когда-либо вынуждены раскрыть свой пароль, вы можете предоставить им пароль к стандартным (или ложным) томам, и всё еще защитить данные в скрытом томе.

На самом деле, TrueCrypt не знает о существовании скрытого раздела, если вы явно не скажете ему что он существует, об этом, я расскажу позже. Скрытые тома могут быть использованы с автономными томами и даже целыми жёсткими дисками. В этом уроке ,мы будем создавать стандартный том. Нажмите кнопку «Next — Далее», как только вы сделали свой выбор.

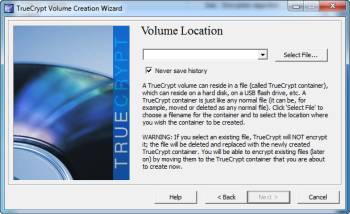

В этом разделе выбираем место для тома. Вы можете сохранить этот том в любом месте вашего компьютера — в корне на диске С:, чтобы похоронить глубоко внутри папки Windows. Убедитесь, что вы включили опцию «Never save history — Никогда не сохранять историю», потому что вы не хотите раскрывать имя и расположение вашего зашифрованного тома. Нажмите кнопку «Select File — Выбрать файл …» , чтобы выбрать место и имя тома.

В этом примере я сохранил том на моём рабочем столе. У вас есть возможность предоставить расширение файла, но этого как правило не требуется. Я назвал мой том «data.txt». Теперь, он будет выглядеть как стандартный текстовый документ, если вы сделаете попытку открыть его в блокноте, вы увидите только много случайных символов. Нажмите кнопку «Сохранить» после того как вы назвали ваш том, а затем кнопку «Далее».

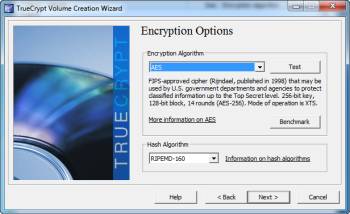

В следующем разделе, вам будет предложено выбрать алгоритм шифрования, который будет применен к тому. Вы можете выбрать один из нескольких алгоритмов шифрования, включая AES, Serpent, Twofish, и даже их комбинации. Какой метод шифрования является лучшим? AES, или Advanced Encryption Standard, является одним из лучших методов. Он служит в качестве стандарта шифрования, и он один из критериев безопасности среди специалистов по безопасности. Этот метод также очень эффективен при шифрования и расшифровки данных на лету.

Итак, что же все это значит? AES предлагает не только надежную и стандартизированную безопасность, но и требует минимальной вычислительной мощности, что делает его очень быстрым на мощных машинах и очень подходит для слабых машин — даже на нетбуки. Имейте в виду, алгоритм шифрования не может быть изменён после создания тома.

Кроме того, необходимо выбрать алгоритм хэширования. Хэш-алгоритма использует случайные числа генератора TrueCrypt, который генерирует мастер и вторичные ключи используются для идентификации зашифрованного тома (все эти ключи и другие идентифицирующие информацию шифрования хранятся в заголовке тома, который находится в самом начале зашифрованного тома). Другими словами, он просто определяет модель, в которой генерируются случайные числа. Вы можете просто сохранить значение выбранное по умолчанию «RIPEMD-160», поскольку оно является одним из наиболее популярных методов генерации случайных чисел. После того как вы сделали свой выбор, нажмите кнопку «Далее» для продолжения.

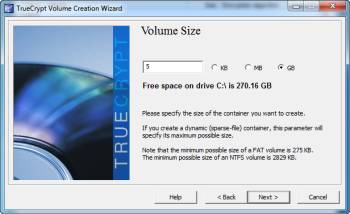

В этом разделе вам нужно установить размер тома. Вы можете сделать большой объем, как вы хотите, пока у вас есть свободное место на жёстком диске. Когда изначально создаётся том, TrueCrypt выделяет все байты в томе и шифрует их, что может занять очень много времени в зависимости от размера вашего тома. TrueCrypt также дает возможность для создания динамических томов, или томов, размер которых увеличивается по мере добавления данных в том, вплоть до достижения максимального размера тома. При создании динамических томов может показаться, что это хорошая идея, я настоятельно рекомендую не использовать их, как это делают разработчики TrueCrypt. Из официальной документации TrueCrypt: ВНИМАНИЕ: выполнение динамических (размещенных разреженных файлов) TrueCrypt тома значительно хуже, чем создание регулярных томов .Динамический (размещённый разреженный файл) TrueCrypt том менее безопасен, потому что можно сказать, какой объем сектора не используется. Кроме того, если данные записываются на динамический том, когда не хватает свободного места в файловой системе хоста, шифрованная файловая система может быть повреждена.

После того как вы ввели размер тома, нажмите кнопку «Далее».

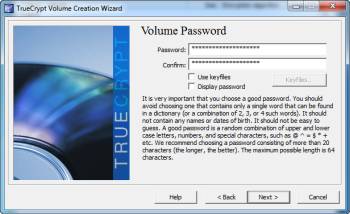

В следующем разделе, вам будет предложено выбрать пароль, используемый для доступа к зашифрованному диску. Настоятельно рекомендуется выбирать хороший, надёжный пароль — пароль, содержащий несколько верхних/ нижних регистров букв, цифр и специальных символов. Я рекомендую использовать в качестве пароля метод перебора, поскольку этот метод содержит большое количество символов, и должен быть легко запоминающимся.

Чем длиннее пароль, тем лучше. Никогда не используйте короткие, словари паролей, такие как «рыба», так как он может быть взломан очень быстро. Наиболее распространенный метод, используемый для взлома паролей с помощью грубой силы с помощью словаря. Словарь по сути такой же, как словарь от готовых вебстеров — он просто содержит огромный список общих слов, используемых для распространенных паролей.

Если вы создали длинный и надежный пароль, единственным способом ,которым может быть взломан пароль — через стандартный взлом, систематическая атака грубой силой. Этот вид атаки будет проверять все возможные комбинации символов, пока он в конце концов не найдёт трещину в пароле. Однако до тех пор, пока у вас есть длинный и надежный пароль, атаки грубой силы ,могут занять десятилетия, чтобы в конце концов найти трещины. Имейте в виду, TrueCrypt будет поддерживать максимум 64 символа для ввода пароля, но есть способ «вытянуть» пароль.

У Вас также есть возможность использовать ключевой файл в дополнение к паролю. Ключевой файл позволяет выбрать конкретный файл на вашем компьютере и использовать его уникальные серии байт в качестве дополнительного пароля. Вы можете выбрать любой тип файлов, включая изображения, документы, аудио-файлы, однако, сжатые файлы, — например, MP3 — работают лучше.

Включение ключевого файла в дополнение к вашему паролю увеличивает сложность полного вашего пароля тома. Обратная сторона использования ключевого файла — этот файл необходимо будет создавать каждый раз, когда вы захотите смонтировать зашифрованный том. Если вы потеряете этот файл, либо файл будет повреждён, вы никогда не сможете восстановить содержимое тома.

Если вы решите использовать ключевой файл, убедитесь, что у вас есть несколько файлов для проверки , подлинные копии файлов доступны в нескольких местах. Если вы не хотите, чтобы выбирать свой собственный файл в качестве ключевого файла, TrueCrypt может создать ключевой файл для вас,доступ к нему из главного меню Keyfiles>Генерация случайных Keyfile . После того как вы создали свой пароль, нажмите кнопку «Далее».

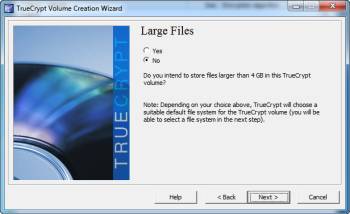

В следующем разделе, вы решите, где вы будете хранить файлы размером более 4 Гб. Эта часть важная, потому что она будет определять, какая файловая система будет использоваться. Если вы планируете хранить файлы размером более 4 Гб, вам будет необходимо использовать NTFS, в противном случае вы можете выбрать между FAT или NTFS. После того как вы сделали свой выбор, нажмите кнопку «Далее».

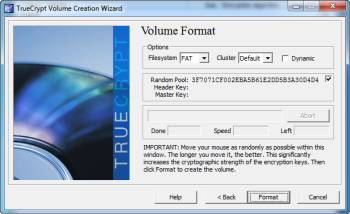

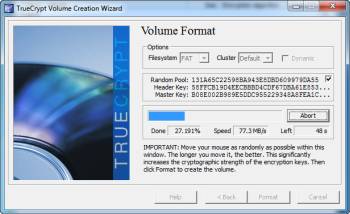

В следующем разделе, вам нужно будет выбрать файловую систему, которую вы хотите использовать. У Вас также есть возможность сделать динамический том — имейте в виду опасность использования динамических томов. Кроме того, если вы помните, в предыдущем разделе мы обсуждали генератор случайных чисел TrueCrypt. Этот шаг создает случайные числа на основе ваших движений мыши по окну. Чем больше вы перемещаете мышь, тем более случайный номер, который будет создан. Кода вы наведите курсор мыши,Вы должны заметить, случайные изменения. После того как вы выбрали, какую файловую систему вы хотите использовать, нажмите кнопку «Формат» для создания и форматирования тома.

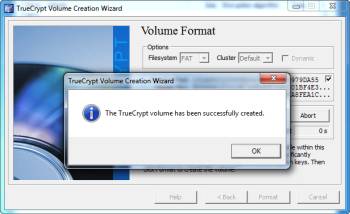

Когда TrueCrypt закончит создание и форматирование тома, вам будет предложено, что процесс успешно завершен. Нажмите кнопку «ОК».

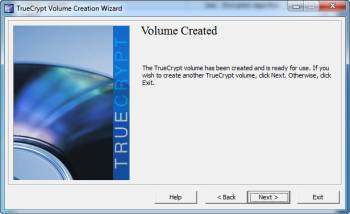

Если вы хотите создать еще один объем, вы можете нажать кнопку «Далее», чтобы начать процесс снова. Идем дальше и нажимаем кнопку «Выход», таким образом Вы можете подключить ваш новый том.

Теперь вы должны увидеть вновь созданный том. В этом примере ,том хранится на моем рабочем столе.

Монтаж тома

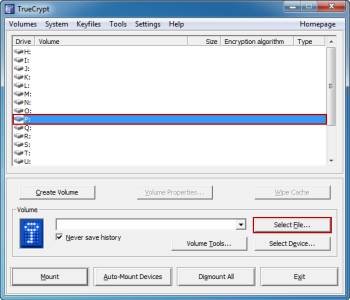

Теперь вы будете монтировать созданный объем, таким образом Вы можете начать хранение в нём данных . Для этого должно быть открыто главное окно TrueCrypt. В открывшемся окне вы увидите список букв дисков. Эти буквы дисков TrueCrypt будет использовать для установки томов в Windows. Выберите букву которую вы хотите связать с томом, а затем нажмите кнопку «Выбрать файл …» , чтобы найти свой файл тома.

Выберите файл, затем нажмите кнопку «Открыть».

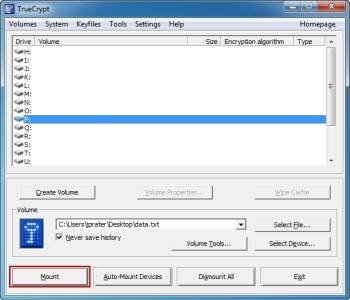

Теперь нажмите кнопку «Mount — Монтировать»

Теперь вам нужно ввести пароль для вашего тома. Как вы заметили, у вас есть возможность задать ключевой файл, расширенные функции пароля TrueCrypt обсуждались ранее. Вы должны также заметить еще один вариант: «. Кэш пароли и ключевые файлы в памяти» что делает эта функция – хранит ключевые файлы и пароли в памяти, в течение последних четырех смонтированных томов. Итак, если вы захотите перемонтировать том,вам не придется вводить пароль или переизбирать ваш ключевой файл — просто выберите место тома и том будет установлен автоматически.

Эта функция по умолчанию отключена, по понятным причинам, но, может быть включена в главном меню в меню Настройки> Система шифрования . Так же у Вас есть некоторые дополнительные опции при установке томов. Нажмите кнопку «Параметры монтирования — Mount Options » , чтобы вы могли изучить их.

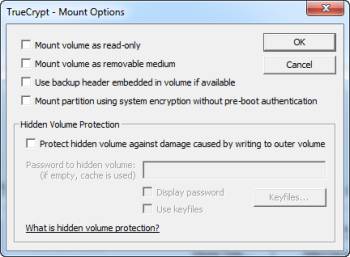

Как вы можете видеть, TrueCrypt предлагает несколько вариантов установки.

- Установить том только для чтения: Этот вариант прост: он делает том только для чтения и, следовательно, Вы не можете создавать, изменять или удалять данные в томе, пока он смонтирован.

- Установить том на съемный носитель: Эта опция позволяет установить том на флэш-накопитель ,тем же способом установки : как съемные носители. Преимуществом этого является то что ,Windows не будет создавать «вторичные» и «System Volume» папки, используемые операционной системой, обеспечивая вам дополнительный уровень безопасности.

- Использование резервного копирования заголовка встроенного в том, если таковые имеются: Каждый том содержит резервный заголовок , расположенный в самом конце тома. Если основной заголовок поврежден, вы можете установить том с помощью резервного копирования заголовка с этой опцией.

- Установите раздел при помощи системы шифрования без проверки подлинности перед загрузкой: Эта опция используется при монтировании зашифрованного раздела системы из другой операционной системы. Это может быть использовано для восстановления поврежденных установок Windows, хранящихся на зашифрованных разделах системы.

- Защитить скрытый том от повреждений, вызываемых записью на внешний том: Ранее в этой статье я упоминал, TrueCrypt может создать скрытый том внутри автономных разделов тома. При записи на внешний (или не скрытый) том, TrueCrypt не имеет возможности узнать, существует ли скрытый раздел вообще. С этой опцией TrueCrypt практически монтирует тома, так что можно определить физическое местоположение скрытых томов, и, следовательно, защита данных, содержащихся в скрытом томе. Я настоятельно рекомендую вам использовать эту опцию при работе с скрытыми томами.

Нажмите кнопку «Отмена», чтобы вернуться в поле пароля.

После того как вы вернулись на экран пароль, введите пароль, затем нажмите кнопку «ОК».

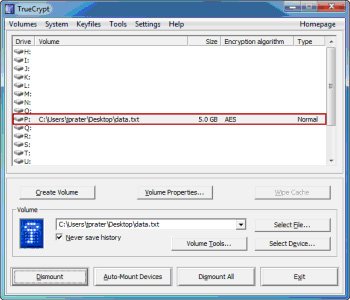

Если Вы ввели правильный пароль, вы увидите свой том в списке букв диска. Теперь вы можете нажать кнопку «Выход», чтобы закрыть TrueCrypt. Даже если вы закрыли его, TrueCrypt продолжает работать в фоновом режиме.

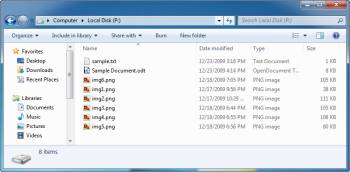

Теперь, если вы открываете компьютер (или Windows Explorer), вы увидите, том установлен в соответствии с буквой диска ,которую вы выбрали ранее. Теперь вы можете использовать этот диск, как и любой другой жесткий диск, подключенный к компьютеру. Идем дальше и скопируем некоторые файлы большого тома, чтобы вы могли видеть, что он работает как обычный жесткий диск.

Когда вы закончите работать с томом, откройте TrueCrypt, выберите том в списке и нажмите кнопку «Отключить».

Проверка шифрования

В настоящее время мы успешно создали зашифрованный том и храним некоторые данные в нём, как вы можете проверить эти зашифрованные данные? Существует простой инструмент, который можно использовать, чтобы убедиться в этом:

(Примечание: Я не буду вдаваться в подробности о том, как выполнить эту проверку — это выходит за рамки этой статьи я представляю это просто как доказательство, что объем был зашифрован.).

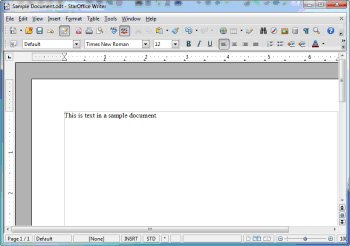

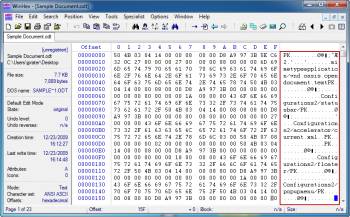

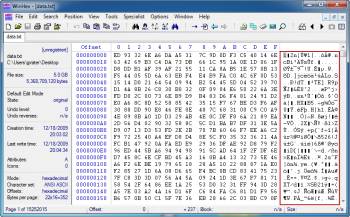

Итак, что же представляет собой шестнадцатеричный редактор? Шестнадцатеричный редактор позволяет редактировать данные и бинарные файлы на уровне байтов, таким образом показывая, физическое содержимое файла. Как это отличается от другого типа редактора — например, текстовый процессор? Текстовый процессор показывает логическое содержимое файла, а точнее, его интерпретацию файла. Если бы вы, использовали чтобы открыть текстовый документ шестнадцатеричным редактором,то вы бы увидели два совершенно разных представления данных. Вот как выглядит образец текста ,который появляется в текстовом редакторе:

При открытии того же файла в WinHex, схема может показаться немного странной. Вы увидите три колонки информации: одна с надписью «Смещение», другая помечена как шестнадцатеричные цифры 0-F, а столбец данных, которые изложены в красном цвете. Данные колонки говорят вам, какие именно данные присутствуют в физическом файле, независимо от того, является ли файл текстовым документом или аудио файлом. Как вы видите, есть намного больше данных, которые присутствуют в образце документа, чем одно предложение. Это то, что я имею в виду, когда говорю о физическом и логическом содержимом файла.

Как вы можете видеть, шестнадцатеричный редактор показывает физическое содержимое файла на уровне байтов. Только на этом уровне, вы можете проверить свои тома по-настоящему в зашифрованном виде. Я пошел вперед и сохранил некоторые файлы примеров в моём зашифрованном томе. Как видите, у меня есть два текстовых документа и некоторые изображения.

Вот как мой том отображается в шестнадцатеричном редакторе.

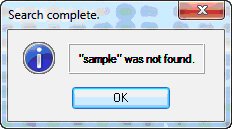

Как вы могли ожидать, физическое содержание тома состоят из ряда случайных чисел, букв и символов. Не существует абсолютно никаких картинок, каких бы то ни было данных, хранящихся в этом томе. И это, как вы можете видеть, передаёт шифрованные данные безопасно. Даже после исчерпывающего поиска слова «образец», WinHex не смог найти ни одного такого слова.

Когда зашифрованы Ваши файлы, а не только данные, то это зашифрованы имена файлов, имена папок и любая другая часть данных, представляющих файлы. Даже ваш пароль тома шифруется. Вот почему я рекомендую вам использовать длинные, сильные пароли. Это делает физическое содержание зашифрованных томов еще более случайными, требующие взломщик паролей, чтобы провести больше времени и ресурсов, пытаясь сорвать шифрование.

Резюме

В этом уроке мы установили TrueCrypt, создали отдельный том, зашифровали том, создали надежные пароли, установленные на наш том Windows, и сохранили том для последующего использования. Мы изучили несколько различных вариантов шифрования , позволяющих нам просто создать отдельный том или шифрование всей операционной системы. Мы можем даже создавать скрытые тома в нашем шифрованном томе, если он никогда не станет вам необходим для разглашения вашего пароля.

Всегда помните,нужно использовать надежные пароли, так как простые, общие слова в паролях можно взломать очень быстро с грубой силой атак по словарю. В дополнение к паролям, мы можем использовать ключевые файлы, чтобы увеличить силу пароля в десять раз. В следующей статье вы узнаете, как зашифровывать USB флэш-накопители, чтобы вы могли защитить свои данные, если вы потеряете или положите не на место диск.

Март 29th, 2012

Март 29th, 2012  Данил

Данил

Опубликовано в

Опубликовано в  :

: